1.查看题目的信息:

发现题目是一个apk文件

2.使用jadx打开题目

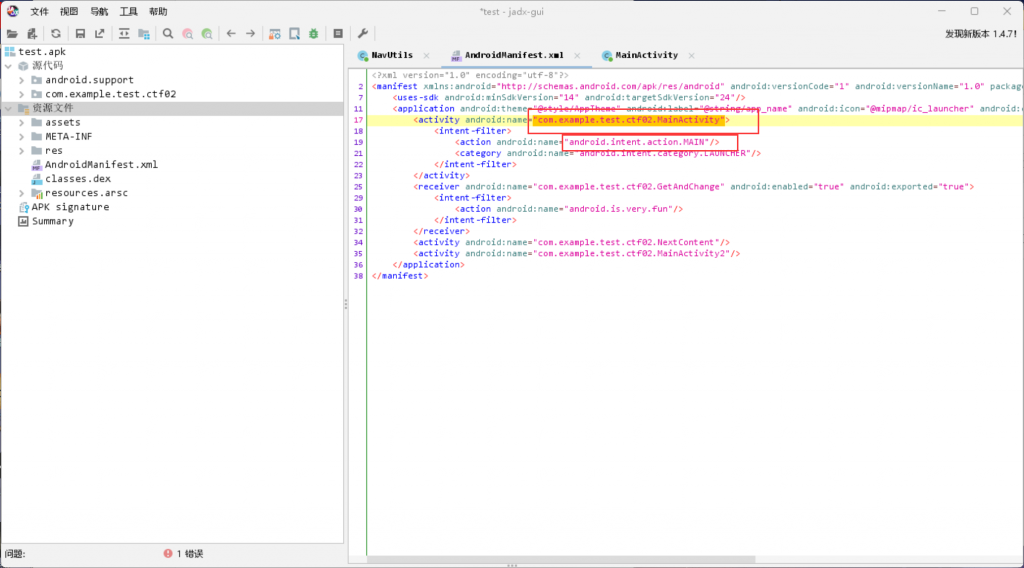

在jadx的左侧的栏目找到资源文件然后找到AndroidManifest.xml,双击打开:

然后根据红色方块的内容找到函数MainActivity所在的位置(或者也可以直接在搜索框的位置找到函数MainActivity)

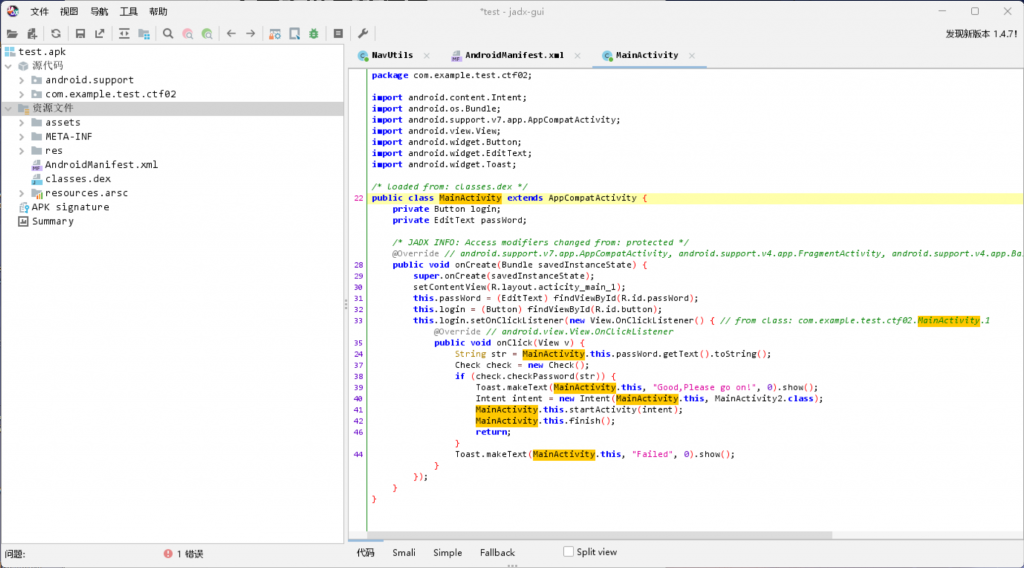

根据函数来看,程序要求输入一个密码,如果密码正确就跳转到MainActivity2,点开函数MainActivity2查看代码

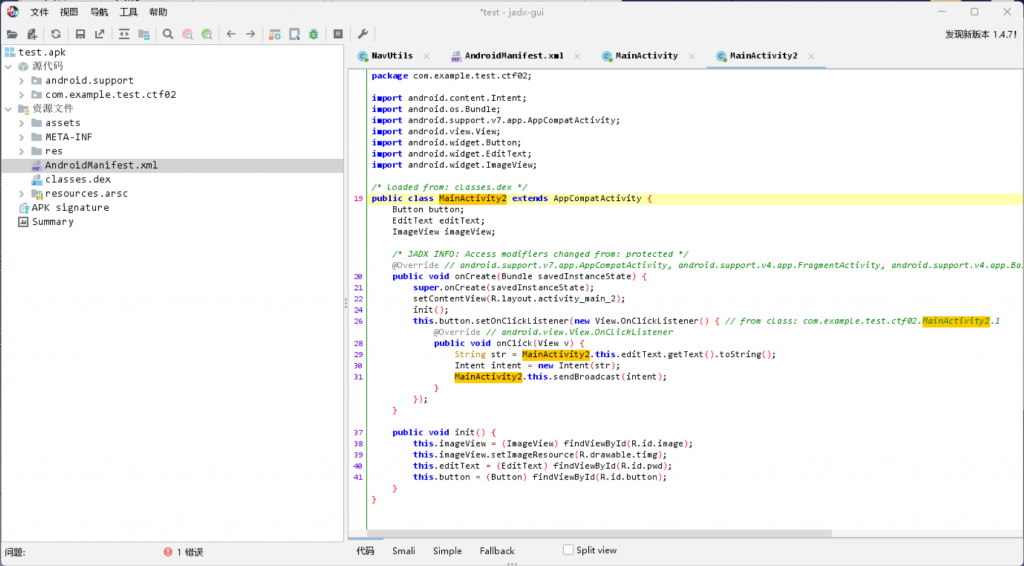

我们可以看到这一个函数没有具体的代码,我们继续寻找

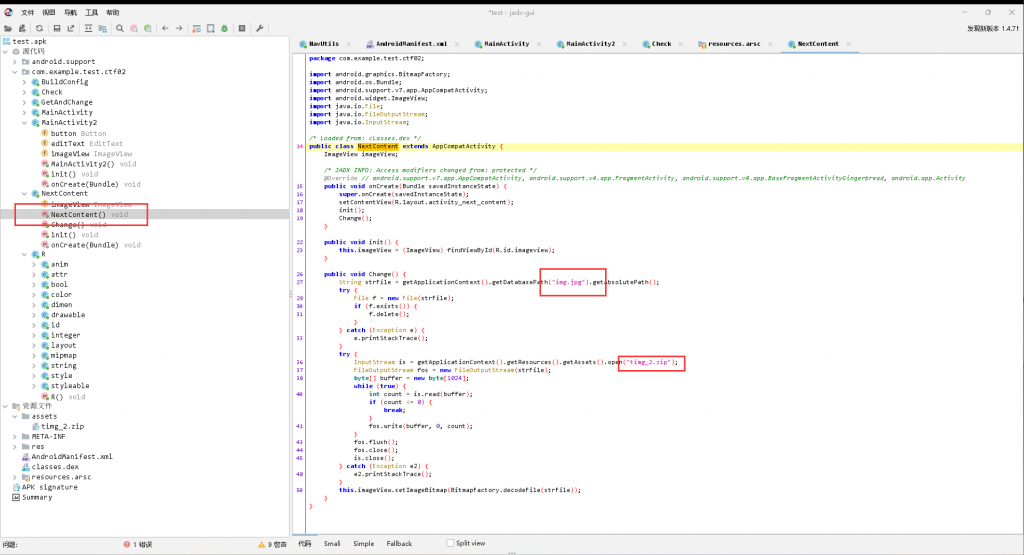

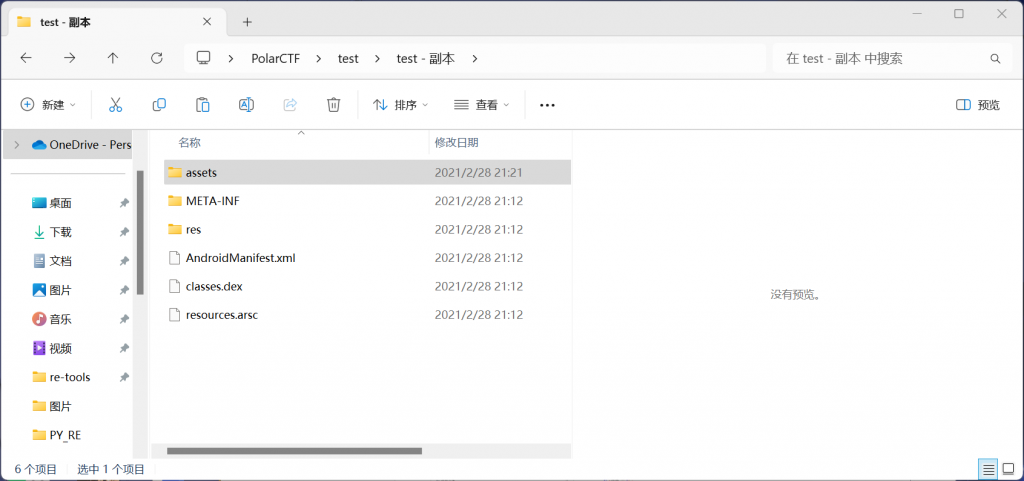

我们在这里左边的页面继续寻找,可以找到一个可疑的代码,里面有一个Change()的方法。进过分析可以知道,程序会加载文件,猜测可能和flag的文件有关,把题目的后缀改为zip解压后继续打开assets的目录:

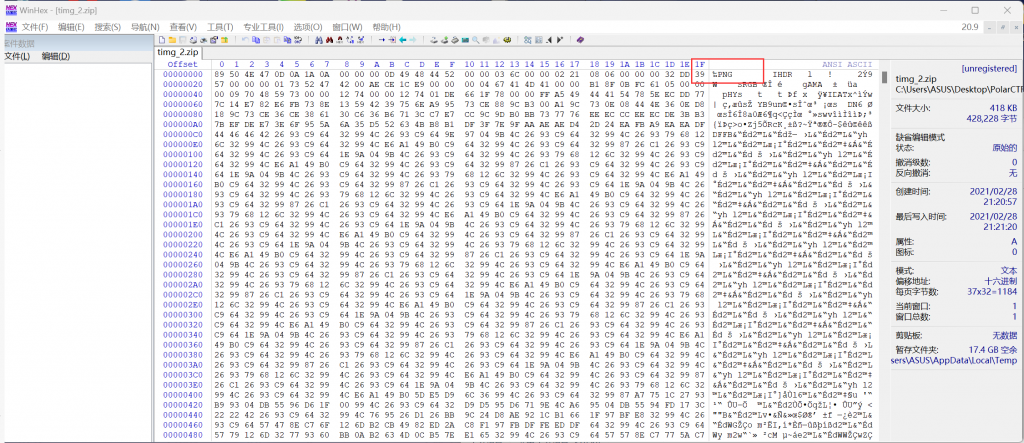

发面里面有一个timg_2.zip文件,但是解压的时候又显示解压错误,所以我们把文件拖入winhex里面加载文件:

可以看到文件是pngh格式的,把文件的后缀改为.png,打开文件:

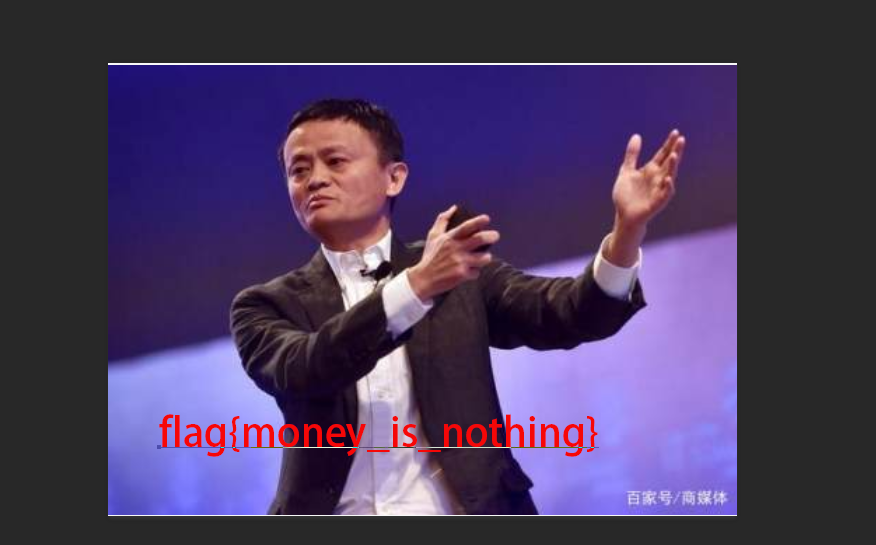

可以看到flag了

Comments | NOTHING